Tag "cyberbezpieczeństwo"

Czy pracownik ma szansę w starciu z hakerem?

Cyfrowa transformacja przedsiębiorstw otworzyła przed nimi dziesiątki nowych możliwości. Jej beneficjentami są nie tylko organizacje, ich klienci, kontrahenci i pracownicy. Równie często z nowych dróg dostępu i kontaktu korzystają hakerzy, którzy każdego dnia podejmują tysiące prób ataku. Ich

6 kroków cyberobrony, które należy podjąć, aby chronić swoją firmę

W dwudziestym pierwszym wieku coraz więcej procesów w organizacji biznesowej zachodzi w sieci wirtualnej. Taki stan rzeczy oznacza, że konieczne staje się zabezpieczenie wrażliwych danych firmowych przed atakiem ze strony hakerów. Jest to bardzo ważne, ponieważ wyciek

TOP 3 najtrudniejszych zawodów w sektorze IT

Sektor IT słynie z dobrych zarobków oferowanych specjalistom. Praca informatyków bywa jednak wymagająca. W tym artykule przedstawiamy najtrudniejsze zawody w sektorze IT. Zapraszamy! Specjalista do spraw migracji danych Wbrew pozorom praca tego typu wymaga

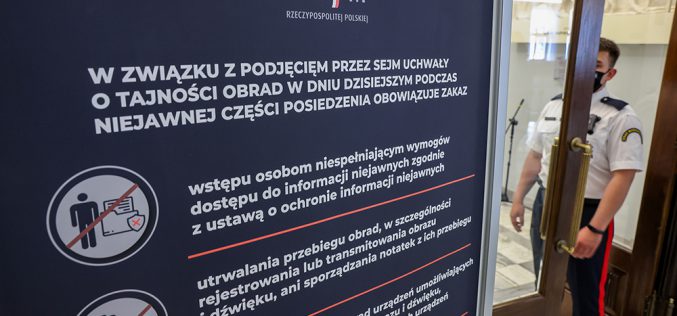

System stworzony do nadużyć

Przyzwolenie na inwigilację i zbieranie informacji o obywatelach jest w Polsce tak duże, że w innych krajach pokazują nas jako przestrogę Dr Marcin Rojszczak – radca prawny, adiunkt na Wydziale Administracji i Nauk Społecznych Politechniki Warszawskiej. Specjalista w zakresie cyberbezpieczeństwa oraz prawnych aspektów inwigilacji elektronicznej. Kiedy po raz pierwszy usłyszał pan o systemie Pegasus? – W środowiskach zajmujących się inwigilacją czy prawami człowieka przypadek NSO Group, twórcy systemu Pegasus, był omawiany od kilku lat. Ale powiem coś być

Jaki antywirus na Androida w 2022 r.?

Z roku na rok liczba aplikacji mobilnych rośnie. Nic dziwnego, bo podnoszą one funkcjonalność smartfonów. Łączność internetowa w smartfonie to codzienność – niesie jednak tyle samo korzyści, co zagrożeń. Jak uchronić urządzenie mobilne przed cyberatakami i wyciekiem danych?

Proste sposoby na ochronę prywatności w sieci

Ze względu na powszechność internetu dane użytkowników stały się już niemal odrębną walutą. Ich wartość jest ogromna zarówno dla firm, które chcą zarabiać na sprzedaży informacji reklamodawcom, jak i cyberprzestępców, którzy mogą mieć znacznie bardziej

Cienka czerwona linia

Czy Polska jest gotowa na wojnę w cyberprzestrzeni? Dlaczego cienka czerwona linia? Wczesnym rankiem 25 października 1854 r., podczas wojny krymskiej, w pobliżu Bałakławy ustawiona w dwóch liniach garstka szkockich górali z 93. pułku piechoty Sutherland Highlanders powstrzymała szarżę rosyjskiej kawalerii, uniemożliwiając jej zdobycie brytyjskiego obozu. Ich wyczyn rozsławił obraz Roberta Gibba pod nazwą „Cienka czerwona linia” (brytyjscy żołnierze nosili czerwone kurtki). W języku angielskim zwrot ten opisuje sytuację,

Własna serwerownia czy zewnętrzne data center – co wybrać?

Wraz z postępem technologicznym pojawia się coraz więcej zagrożeń dla bezpieczeństwa danych. Co zrobić, aby dane nie wyciekły i były dobrze chronione? Postawić na własną serwerownię czy zewnętrzne data center? Serwerownia a data center Z pojęciem serwerowni zdążyliśmy

Kiedy wybuchnie bomba?

Mejle Dworczyka, groźby Kaczyńskiego Od 8 czerwca na komunikatorze Telegram publikowane są mejle z prywatnej skrzynki pocztowej szefa Kancelarii Prezesa Rady Ministrów Michała Dworczyka. Nie chodzi o niewiele znaczące wpisy – to korespondencja, którą Dworczyk prowadził z premierem, z innymi ministrami, z doradcami. Są tam m.in. poufne informacje dotyczące uzbrojenia polskiej armii, charakterystyki oficerów itd. To kompromitacja i skandal, które PiS chciałoby przemilczeć, przeczekać. I odkręcić kota ogonem. Uporządkujmy więc to wszystko. Nr 1: Dworczyk i jego tajemnice Mejle,